要件ヒアリングからTPM仕様レクチャー、提案まで一気通貫で対応

お客様の定めるセキュリティポリシーをもとに、必要な機能を提案し、実装。組込み時に必要な技術支援から、お客様のソフトウェアとの連携カスタマイズまでトータルにサポートします。

ハッキングやプログラム改ざん対策、自社のIP保護に関する課題をお持ちの方、各種セキュリティガイドラインやEUサイバーレジリエンス法対応をご検討の方、TPMについて知りたい方は、お気軽にご相談ください。

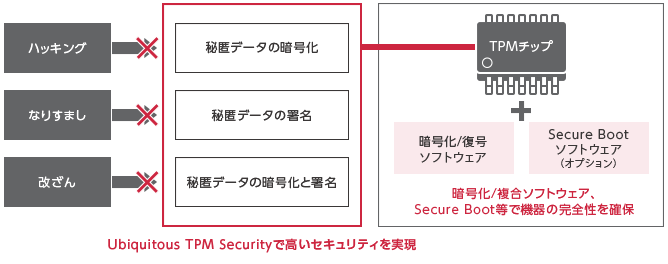

クラッキングやなりすまし、不正アプリケーションのインストールなど、サイバーセキュリティ攻撃は日々高度化しており、製品・システム設計における対策が必須です。

Ubiquitous TPM Securityは、TPMデバイスに必要なセキュリティソフトウェアです。TPMを活用することで、秘匿データの暗号化、署名検証によるセキュアブート機能や改ざんチェックなど高い耐タンパ性を持ったシステムが実現できます。

TPM (Trusted Platform Module)は、2003年にTCG(Trusted Computing Group)が仕様策定したセキュリティデバイス製品です。仕様策定には世界的なPCベンダーやソフトウェアベンダーが参画し、OSや他のハードウェアから独立した高度なセキュリティを提供。暗号化や鍵管理、証明書管理などの機能に加え、デバイスそのものにセキュアなストレージ領域を備えることで外部攻撃から安全に認証に用いる暗号キーなどの情報を安全に格納・管理することが可能です。

現在はPCのみならず、組込み機器、情報家電、車載機器を含めセキュリティを必要とするさまざまなシステムへの導入が進んでいます。

このホワイトペーパーでは、改ざん防止と改ざん検知、機器間認証(オーセンティケーション)、安全な更新といった複数のセキュリティ要素が相互に連携する構成において、TPMが果たす役割を解説します。また、TPMを実製品に導入する際に利用可能な「Ubiquitous TPM Security」および「SEC-TPM」の2製品の利点をご紹介します。

ホワイトペーパーを入手するこのホワイトペーパーでは、TPMを利用したサイバーセキュリティ対策についてまとめて解説しています。

ホワイトペーパーを入手する

お客様の定めるセキュリティポリシーをもとに、必要な機能を提案し、実装。組込み時に必要な技術支援から、お客様のソフトウェアとの連携カスタマイズまでトータルにサポートします。

コマンドインタフェースを隠ぺいし、シンプルなAPIを開発者に提供。TPMの機能やTSSライブラリ仕様のすべて把握せずとも、高度なセキュリティを持ったシステムを実現できます。

システム改ざんの有無をチェックし、悪意のあるソフトウェアの実行を防止。信頼できるソフトウェアのみ起動を許可することで、セキュアな環境を提供します。

必要な機能を選りすぐり実装することでシステム規模をスリム化。機能検証を肥大化させず、限られたスケジュール内で開発完了に寄与。

Windows以外にもLinuxやRTOS、OSレスのシステムにも対応。導入対象に合わせて実装するアルゴリズムやAPI数を最適化。限られたリソース資源においても確かなセキュリティを提供。

EUサイバーレジリエンス法など各国で施行されるセキュリティ関連法令やガイドラインは、直接的・間接的にインターネット接続される機器に対してさまざまなセキュリティ対策を求めます。TPMはハードウェア面での対策をサポート。更に、コードの脆弱性解析、SBOM作成や機器の脆弱性検証サービスなどと併せたトータルソリューションでお客様をサポートいたします。

TCG加盟メンバーとして最新のTSS標準仕様策定と連携。最新仕様のTPMソリューションをタイムリーに提供。

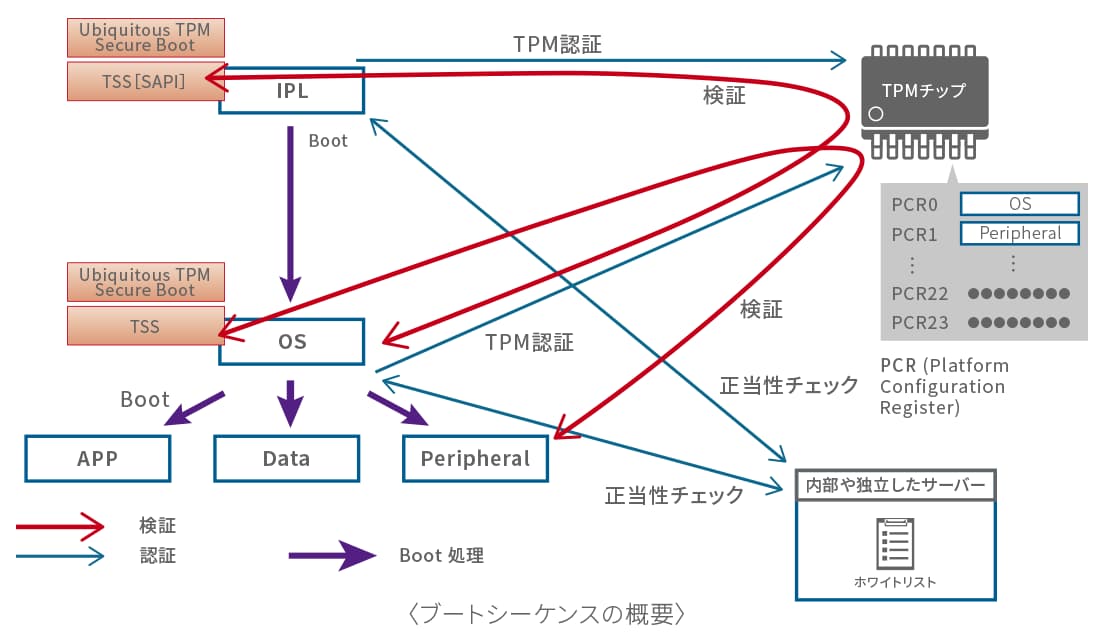

システムの起動時にファームウェアが改ざんされていないか、信頼できるソフトウェアであるかを検証し、安全なブートシーケンスを提供(オプション)。

あらかじめ対象となるファームウェア、OS、アプリケーションなどの情報のハッシュ値を計測し、TPM内に保存。起動時の照合で改ざんが検出された場合にはシステムの停止やファイルを初期状態に回復し、システムの安全性を確保します。Windows以外にもLinux、RTOS、OSレス環境などへ対応。米国連邦標準規格仕様FIPS PUB 140に準拠した設計により、将来的な危殆化リスクも考慮。

Ubiquitous TPM Securityでは、TCGの仕様に対応したTPM制御のためのTSS(TPM Software Stack)として、System APIやEnhanced System APIの提供に加え、お客様の要件に合わせたシナリオベースのFeature APIを提供します(オプション)。TPMやTSSの仕様理解には多くの時間を要するため、Feature APIを利用することで必要なセキュリティ環境を短期間で構築可能になります。

TPM(Trusted Platform Module)に関するよくあるご質問をまとめました。製品選定や導入検討の際にお役立てください。技術的な詳細や導入支援については、お気軽にお問い合わせください。

主要な TPMチップベンダーはどこですか?

STMicroelectronics、Infineon、Nuvotonが代表的なTPMチップベンダーです。

対応実績のあるOSを教えてください。

Linux、RTOS、OSレス環境(non-OS)において豊富な導入実績があります。

ITRON系OSにも対応していますか?

はい、ITRON系OSにも対応しています。

Security機能のないCPU環境でもTPMは利用可能ですか?

利用可能です。

TPMを活用したソフトウェアソリューションの開発は容易ですか?

TSS(TPM Software Stack)ライブラリは非常に多機能で複雑ですが、当社ではお客様のニーズに応じてAPIをカスタマイズして提供可能です。これにより、セキュリティを考慮した製品開発やサービス提供をスムーズに行えるよう支援いたします。

TSSにOSS(オープンソースソフトウェア)は含まれていますか?

いいえ、OSSは含まれておりません。当社でスクラッチから開発しています。

TPMデバイスを変更するときのリスクはありますか?

リスクは限定的と考えられます。TCG(Trusted Computing Group)の仕様に準拠したTPMチップであれば、ベンダーを変更しても、基本的にソフトウェア側の大幅な改修は必要ありません。

TSSライブラリが必要とするメモリ容量はどれくらいですか?

利用する機能により異なりますが、当社の実装では最小3KBのメモリーで動作可能です。アルゴリズムやAPI数を調整することで、さらにメモリー使用量を削減できます。

TPMを使うメリットは何ですか?MCU/MPUに搭載された独自のセキュリティ機能と比べて、どのようなメリットがありますか?

TPMは耐タンパ性に優れた安全な実装が保証されていることが大きな特長です。

一般にMCU/MPUが備えるセキュリティ機能は ベンダ独自仕様 であり、デバイスを変更すると実装やAPIが変わってしまう可能性があります。そのため、製品の世代交代やMPUの乗り換え時に、セキュリティ設計を一から再構築しなければならないリスクがあります。

そのため、

・ MCU/MPU を変更してもセキュリティ実装を引き継げる

・ 長期的な製品展開でも、セキュリティ部分の設計変更を最小限にできる

・ ライフサイクルコストを抑えられる

といったメリットがあります。

特に、組込み機器のように 10年以上の長期供給を前提とする製品では、TPM の標準化された仕様が非常に有利に働きます。

復号する場合の速度はどれくらいですか?

ホストマイコンの仕様(SPI、I2C)やデータサイズにより異なります。TPMで処理する場合は、TPMチップの仕様に依存します。

TPM内部のNVRAM容量はどれくらいですか?

NVRAM容量はTPMチップの種類によって異なります。詳細は各ベンダーの製品仕様をご参照ください。

省電力モードからの復帰時間はどれくらいですか?

復帰時間もTPMチップの仕様に依存するため、詳細は各チップベンダーの仕様をご確認ください。

TPMチップと省電力化の関係について教えてください。

省電力化に関する動作はTPMチップの仕様に依存するため、詳細は各チップベンダーの仕様をご確認ください。

外部で作成した鍵をTPMに保存できますか?

NVRAMに保存することは可能ですが、TPM内部でその鍵を用いた暗号化・復号処理はできません。

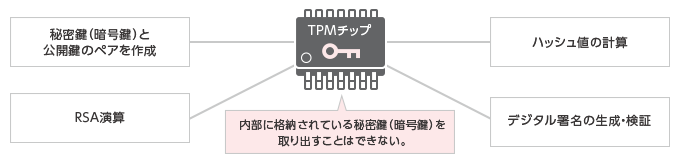

TPMの主な用途は何ですか?

主に以下の用途に使われています。

・鍵作成・鍵管理

秘密鍵、公開鍵のペアを作成。秘匿データを暗号化する共通鍵をTPMの公開鍵で暗号化することで、秘匿データを保護。

・署名生成・検証

生成したハッシュ値をRSAの秘密鍵を用いて暗号化し、デジタル署名を生成。公開鍵を用いて真正性を検証。

・ハッシュ値の計算

ハッシュ値の記録と、照合によりデータの真正性を確認。

・秘匿データの保存

TPM内の不揮発領域に、秘密鍵や電子署名など秘匿データを保存可能。

・乱数の生成

高品質な乱数を生成。

納期はどれくらいですか?

ご要望の内容や開発規模により異なりますが、要件定義から取り掛かる場合は約3〜6か月程度を目安としています。詳細なスケジュールは、仕様確定後に個別にご案内いたします。

APIドキュメントやサンプルコードは提供されますか?

はい、提供しております。Ubiquitous TPM Securityでは、TCG(Trusted Computing Group)の仕様に準拠したTPM制御のためのTSS(TPM Software Stack)として、System API(SAPI)やEnhanced System API(ESAPI)に加え、ユーザーの要件に応じたシナリオベースのFeature APIを用意しています。これにより、開発効率と柔軟性を両立した実装が可能です。

ソースコードは提供されますか?

SDK(SAPI、ESAPI)はバイナリ形式での提供となりますが、受託開発にてご提供するFeature API(FAPI)については、ソースコード形式での提供が可能です。

| Ubiquitous TPM Security  | Ubiquitous Securus  | HE-CRYPTO  | ||

|---|---|---|---|---|

| 特 長 | 耐タンパ性能を持つTPM利用 ソリューション | セキュアハード利用可能なデータ | MISRA C準拠の暗号ライブラリ 必要暗号アルゴリズム個別提供 | |

| 暗号・署名機能 | 暗号復号機能 | 〇 | 〇 | 〇 |

| ハッシュ機能 | 〇 | 〇 | 〇 | |

| メッセージ認証 | 〇 | 〇 | 〇 | |

| 署名生成・検証機能 | 〇 | 〇 | 〇 | |

| 鍵交換 | △※1 | △※2 | 〇 | |

| セキュアハード対応 コンテンツ保護・鍵管理 | TPM (Trusted Platform Module) | 〇 | ||

| セキュアストレージ機能 | 〇 | 〇 | ||

| コンテンツ保護機能 | 〇 | 〇 | 〇 | |

| 鍵管理 | 〇 | 〇 | ||

| セキュアブート | 〇 | 〇 | ||

| 乱 数 | 乱数生成 | 〇 | 〇 | 〇 |

| その他 | 提供形態 | バイナリ | バイナリ | ソースコード |

| MISRA C準拠 | 〇 | |||

| 16bitマイコン対応 | 〇 | |||

※1 TLS等のミドルウェアと組み合わせて利用

※2 TLS、HDCP、DTCP等のミドルウェアと組み合わせて利用

Ubiquitous TPM Securityの詳細について知りたい方、プログラム改ざん防止や自社製品のIPプロテクト等のセキュリティ課題をお持ちの方、Linux用のTPMをお探しの方、お気軽にご相談ください。

Infortainment/ADAS(先進運転支援システム)/ECU/ドライブレコーダー

ファクトリーオートメーション(FA)/ビルディングオートメーション(BAS)/オフィスオートメーション(OA)/プロセスオートメーション(PA)/POS

Digital Camera/Digital TV/IoT家電

手術用ロボット/血糖計/輸液ポンプ/体外血液循環装置/内視鏡/治療機器

太陽光発電/照明/EV/PHV/蓄電池/燃料電池/スマートメーター

ノートPC / デスクトップPC/産業用PC/エンタープライズサーバー/データセンター