ファジングの限界

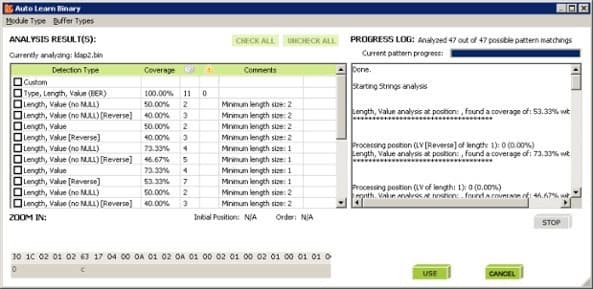

ファジングは、ブルートフォース攻撃(総当たり攻撃)を主とする検査手法です。大変重要、かつ有効な検査手法である一方、個々のテストケースの作成とそれらの実施には、多大な時間と労力が必要とされます。このため、非常に短い期間での開発を要求される昨今のプロジェクトでは、できる限り効率的なアプローチが求められます。

また、ファジングの特長は、単一のテストデータによる脆弱性検出ができることです。この特長を最大限に活かすには、攻撃シナリオや改ざんするデータを意識した攻撃モジュールを作成し、脆弱性が潜んでいそうな箇所を狙って検証することが重要です。

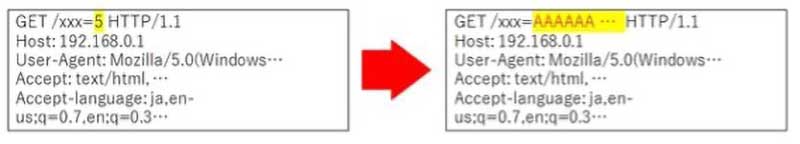

独自の攻撃シナリオやデバイス専用の攻撃モジュールの作成をユーザー自身で行えれば、正常なHTTPリクエストに対して、URLに含まれる特定の可変フィールドのみをデータ改ざん対象とし、攻撃を仕掛けるようなモジュールをユーザーが簡単に作成できます。

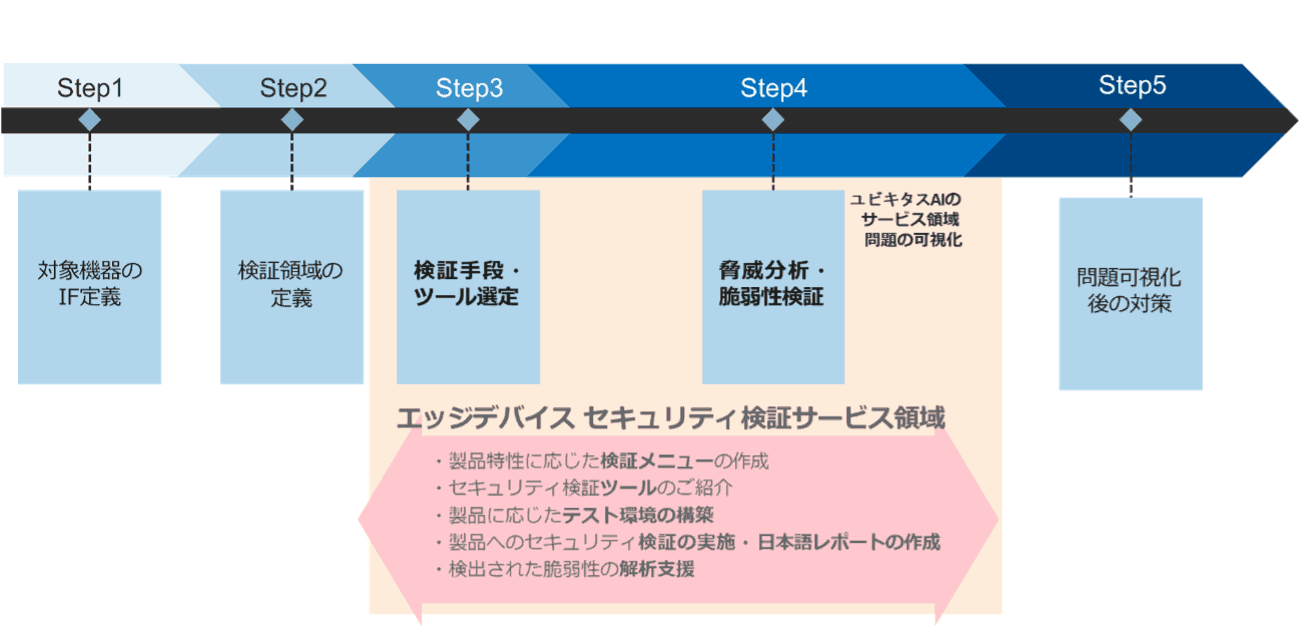

また、組込み機器の場合は、情報システム系の機器とは異なり、OSから通信インタフェースまでの通信方式が機器によって違い、組み合わせが多様になりがちなため、これらを個別に考慮した試験環境を構築する必要があります。

beSTORMでは、機器ごとの環境構築をサポートするために、ユーザー定義インタフェースドライバーの作成や機器の挙動監視モニターとの連動機能を提供しており、汎用のファジングツールの限界を超えた使用が可能です。

網羅的アプローチであるファジングとユーザー定義のインテリジェントな攻撃を使って、脆弱性・セキュリティ検証を始めてみませんか。

このコラムの著者

株式会社ユビキタスAI

エンベデッド第3事業部

永井 玲奈(ながい れな)

長年、組込みソフトウェアの営業・製品マーケティングに携わる。現在はユビキタスAIでIoT機器セキュリティ検証サービス事業の営業およびプロダクトマーケティングを担当。医療機器、車載製品、民生品などあらゆる機器を製造する大手製品ベンダーの多岐に渡るセキュリティ課題解決に取り組む。

より詳しく技術や関連製品について知りたい方へ

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第4回 ライフサイクル管理とSEC-TPM Service

2026.04.23

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第3回 TCG TPM 2.0仕様への準拠

2026.04.20

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第2回 ハードウェアによるドメイン分離

2026.04.16

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第1回 SEC-TPMとは何か

2026.04.13

「機械指令➡機械規則」時代の製造業が直面する変化と対応ポイント

2026.03.03

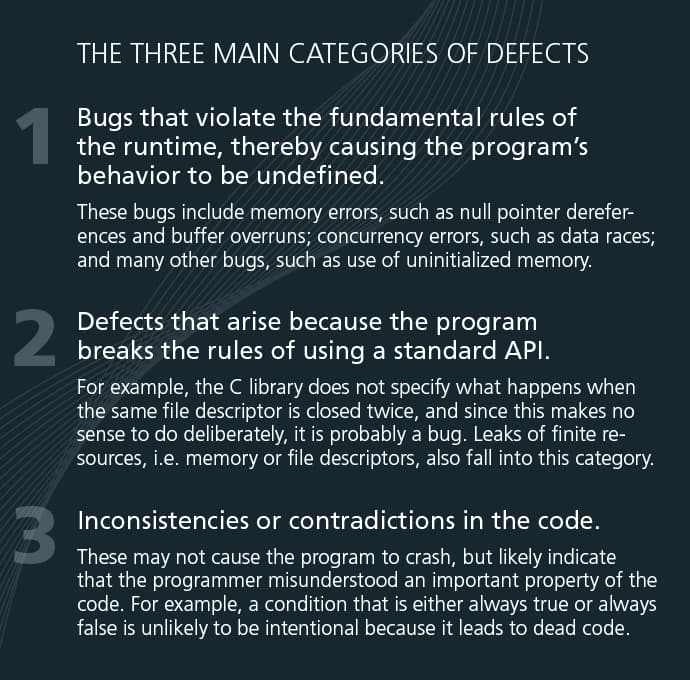

連載|4ステップで実現するIoTデバイスセキュリティ 第5回 サードパーティコードの評価

2025.12.04

連載|4ステップで実現するIoTデバイスセキュリティ 第4回 セキュリティ向上のための自動化ソフトウェア開発ツール

2025.12.04

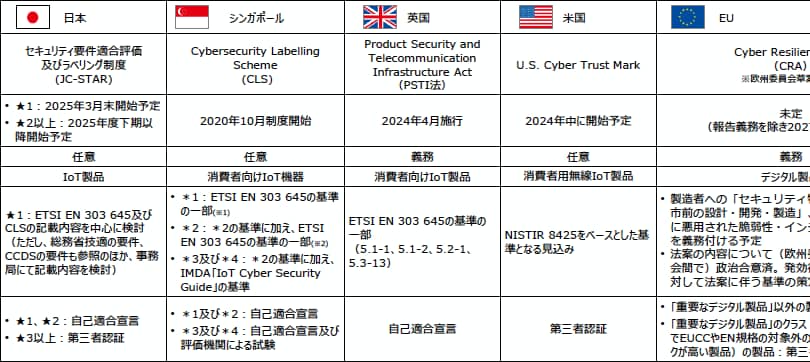

日本の製造業者に求められるグローバル対応 ―JC-STARと英国PSTI法の相互承認がもたらすセキュリティ強化のチャンス

2025.11.28

連載|4ステップで実現するIoTデバイスセキュリティ 第3回 脅威分析とアセスメント

2025.11.26

連載|4ステップで実現するIoTデバイスセキュリティ 第2回 セキュリティ・ファースト設計

2025.11.26

連載|4ステップで実現するIoTデバイスセキュリティ 第1回 IoTデバイスのセキュリティを向上させる4ステップとは

2025.11.19

物流と産業の安全性を守る:ファジングという選択肢

2025.08.05

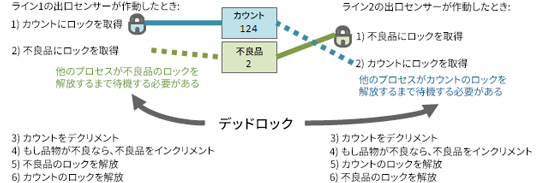

静的解析による並行性エラーの検出

2025.08.01

産業用ロボット安全規格の進化とセキュリティ:ISO 10218シリーズ改訂の本質を読み解く

2025.06.18

静的解析の活用で汚染データから組込みアプリケーションを保護

2025.05.28

RED-DAとは?2025年8月に何が義務化される?

2025.04.16

印刷環境のセキュリティ強化:複合機(MFP)の脆弱性とその対策

2025.02.03

各国のIoT製品セキュリティ確保のための取り組み:米国 ―U.S. Cyber Trust Mark―

2025.01.27

各国のIoT製品セキュリティ確保のための取り組み:シンガポール ―サイバーセキュリティラベリングスキーム(CLS)

2024.11.11

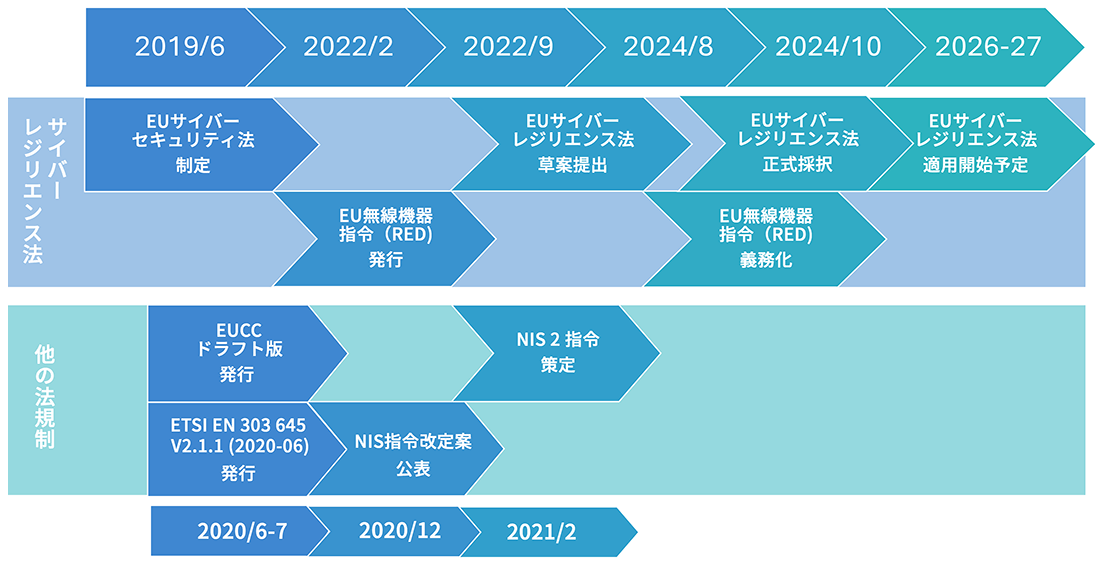

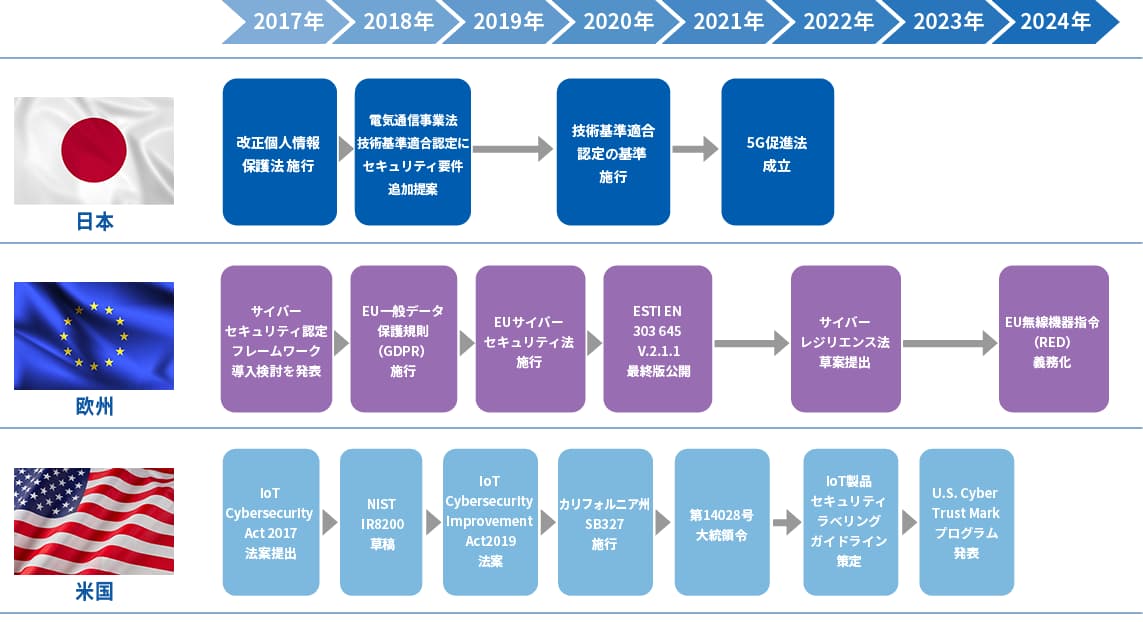

各国のIoT製品セキュリティ確保のための取り組み:欧州

2024.10.23

太陽光発電と蓄電池システムの脆弱性:安全なエネルギーのためのセキュリティ対策

2024.10.08

各国のIoT製品セキュリティ確保のための取り組み:日本

2024.10.03

もう待てない、サイバーレジリエンス法対策

2024.09.17

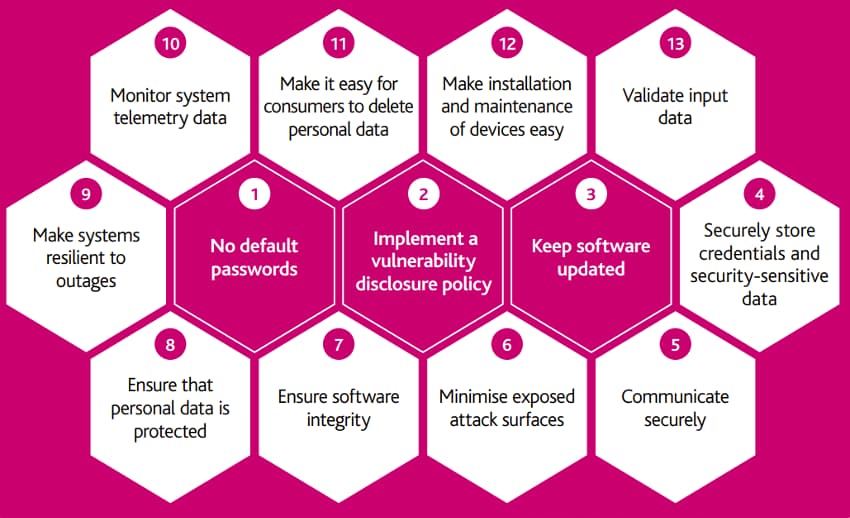

各国のIoT製品セキュリティ確保のための取り組み: 英国

2024.04.18

ソフトウェアテストの新常識:ファジング入門

2024.04.17

JIS T 81001-5-1に準拠した医療機器のセキュリティ対策

2023.12.19

サプライチェーン攻撃と脆弱性テスト

2023.12.14

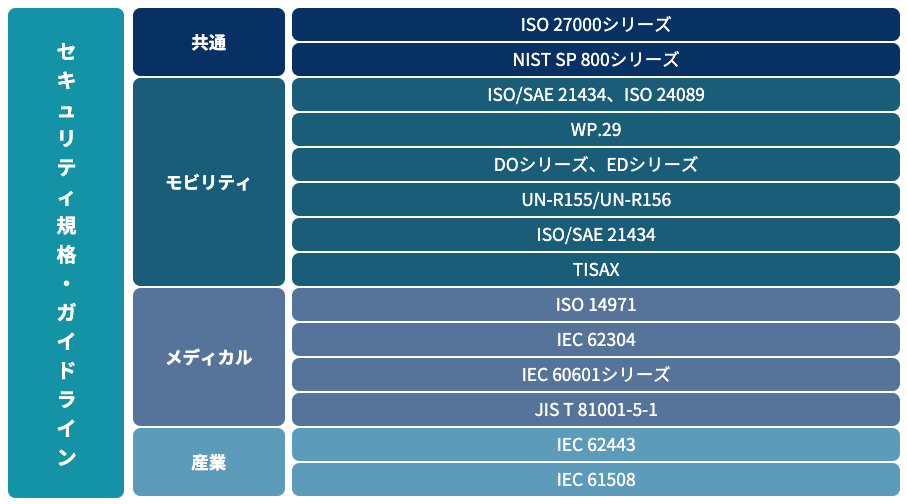

セキュリティ規格について

2023.09.01

ファジングとは?

2023.09.01

脆弱性検証―何をどこまで実施すれば良い?

2023.09.01

HEMS機器の脆弱性検証

2023.07.14