連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第1回 SEC-TPMとは何か ―その思想と全体アーキテクチャを理解する

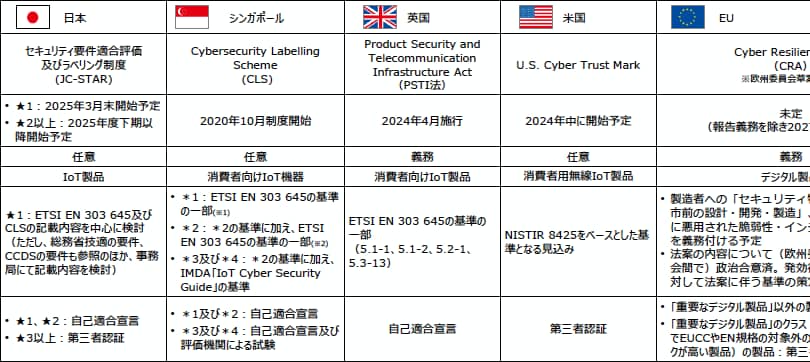

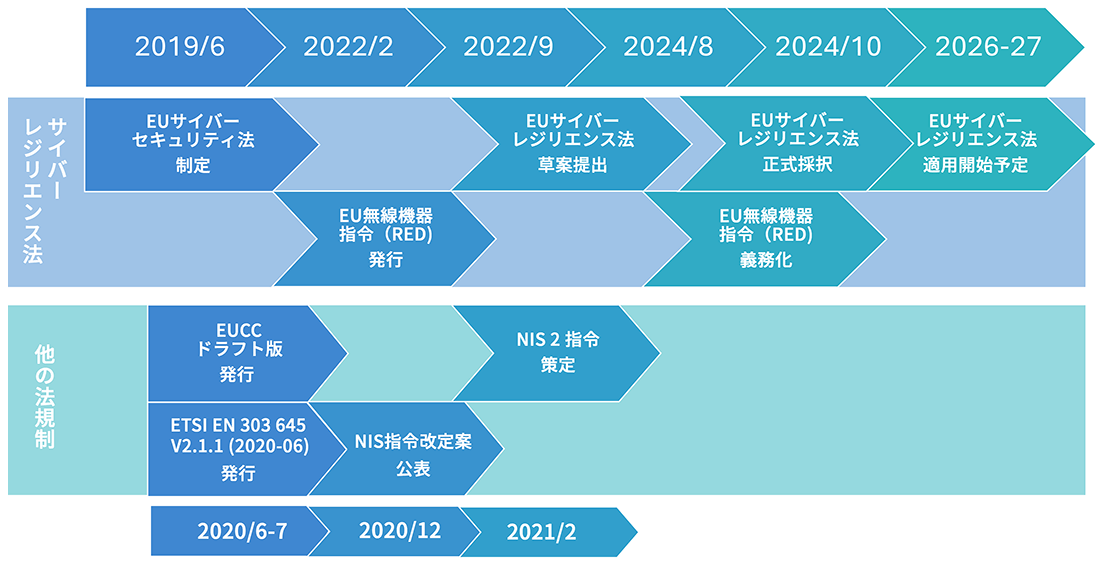

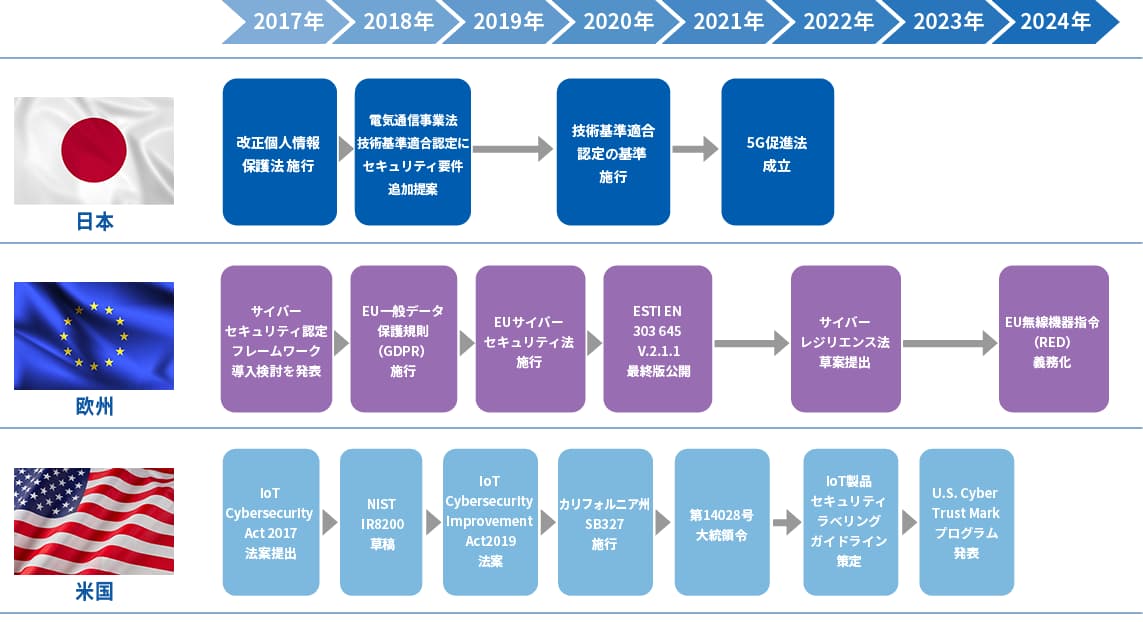

IoTデバイスは出荷後も長期間使われ続け、そのライフサイクル全体にわたるセキュリティ確保が求められます。CRAに代表される法規制や標準は、設計段階からセキュリティを基本品質として組み込むことをデバイスメーカーに要求しています。

本連載では、実運用を見据えたIoTデバイスのセキュリティ基盤設計に取り組む際に直面する課題を、fTPMを中核としたアプローチで解説します。

この連載の記事一覧

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計

1. エンジニアが直面する3つの課題

ユーザーが安心して製品を利用できるよう、デバイスメーカーは製品企画・開発の段階からセキュリティを基本品質として担保することが求められます。これは、欧州サイバーレジリエンス法(CRA)などの法規制や各種セキュリティ標準からの要請でもあります。

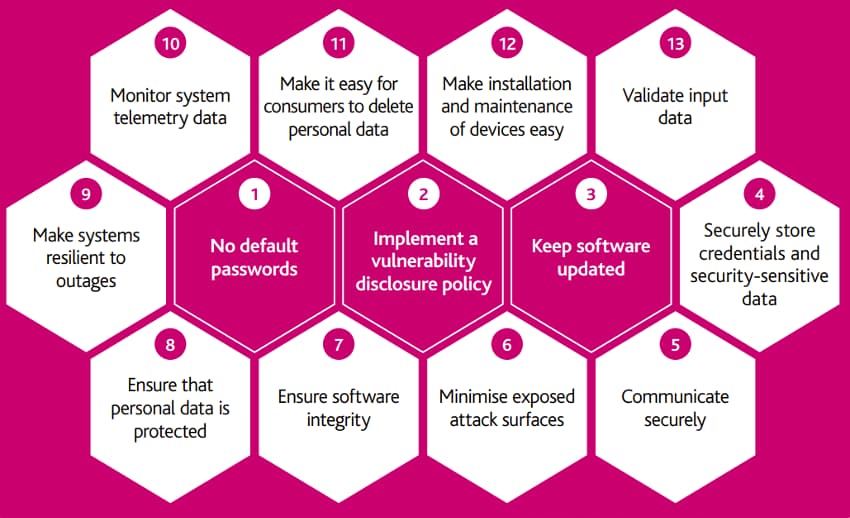

CRAを例に取ると、「重要データの暗号化」「出荷時からのセキュアな設定」「攻撃耐性」「アップデートの信頼性」などといった要件を、設計段階から組み込む必要があります。しかし、仮にこれらをOSやアプリケーションのみで実装しようとした場合、エンジニアが直面する課題として以下の3つがあげられます。

- ハードウェア的な隔離の欠如:ハードウェア分離のない、Linuxなどの一般的なOS上でのソフトウェア実装では、OS自体の脆弱性がそのまま暗号化されたデータや秘密鍵の漏洩に直結するリスクがあります。

- 適切なプロトコル実装の困難さ:暗号処理や鍵管理プロトコルを独自かつ安全に実装、維持し続けることは、高度な専門知識と多くの検証工数を要します。

- ライフサイクル全体を網羅する運用設計の困難さ:セキュリティの脅威は技術実装だけでなく、人が介在する製造や運用のプロセスにも及びます。そのため、機器の製造からアクティベーション、そして廃棄に至るライフサイクル全般を通じて、安全な運用を担保する仕組みが求められます。

これらの課題の解決を目指す包括的なセキュリティソリューションがSecEdge社の「SEC-TPM™」です。本コラムでは、SEC-TPMがどのように各課題に対応するのかを概観し、製品開発上のメリットを考察していきます。

この連載の執筆にあたっては、下記のSecEdge社の資料を参照しています。SecEdge社のWebページで公開されているので、ぜひご参照ください。

(これらのリンクは2026年4月現在のものです。)

- EDES-0026: SEC-TPM Overview

- EDES-0028: SEC-TPM Life Cycle

- EDES-0027: SEC-TPM Getting Started: NVIDIA Devices

- EDES-0040: SEC-TPM NXP Getting Started Guide

なお、執筆時点で、SEC-TPMは下記の半導体各社のSoCに対応しています。

- NVIDIA社:Jetson Orinシリーズ

- NXP Semiconductor社:i.MX 6, 7, 8, 9シリーズ

- STMicroelectronics社:STM32MPシリーズ

- ASPEED社:AST2600

2. SEC-TPMの基本コンセプト

SEC-TPMはArm® TrustZone®上のTEEで動作するファームウェアTPM(fTPM)を中核とし、クラウドベースのプロビジョニングとライフサイクルマネジメントを包含したトータルソリューションです。上述の3つの課題に対して、SEC-TPMは以下のように対応します。

2-1. Arm® TrustZone®を活用したハードウェアドメイン分離

SEC-TPMのアーキテクチャは、SoCのハードウェア機能であるArm® TrustZone®に立脚した「セキュアエンクレーブ(Secure Enclave)」の構築を中核としています。

- セキュアワールドの分離とTrusted Execution Environment(TEE)の確保: TrustZoneの活用により、1つのSoC内部で「通常のOSが動作するRich OS(ノーマルワールド)」と、ハードウェアによってアクセスが制限された「セキュアワールド」が分離されます。セキュアワールド側に、セキュアOSなどから成る実行環境(TEE)を確保します。

- ハードウェアRoot of Trust(RoT)の実現:鍵の属性や暗号計算プロセスをTEE内部に秘匿することで、設計上、Rich OS側から直接アクセスを防ぐ構造となっています。

これにより、仮にRich OSが攻撃を受けて改ざんされる事態になったとしても、設計上、TEEへの直接アクセスができない仕組みになっています。

2-2. TCG TPM 2.0仕様への準拠と標準API

SEC-TPMは、Trusted Computing Group(TCG)が策定したTPM 2.0仕様に準拠したfTPMを採用しています。このfTPMはTEE上のTrusted Application(TA)として実装されます。

- 秘密鍵の露出防止:TPM 2.0仕様に従い、秘密鍵に関わる鍵操作はすべてfTPM内で完結します。これにより、鍵自体がfTPMの外部(ノーマルワールド)へ露出することはありません。

- ブート測定:ブート時のソフトウェアの状態をPCR(Platform Configuration Register)に記録することで、起動したソフトウェアの完全性を検証可能です。

- 実績ある標準仕様に基づいた開発:TCGの標準仕様に基づいたAPIを提供します。開発者は、検証済みのプロトコルスタックを介して操作を行うため、不適切な実装によるリスクを排除しつつ、一貫したセキュリティポリシーを適用可能です。

前述のTEEによる分離と、これらTPM 2.0仕様の特徴により、SEC-TPMは不正なデバイスによる成りすましや通信データの漏洩を防ぎ、ブート測定によって起動ソフトウェアの完全性を確認することが可能になります。

加えて、デバイスメーカーの開発者は、独自実装によるリスクを回避し、製品の差別化要素の検討・開発へのリソースを投入することが可能になります。

2-3. SEC-TPM Serviceによるライフサイクルマネジメント

SEC-TPMは、TEE上のTAとしてのfTPMだけでなく、fTPMがクラウドベースの「SEC-TPM Service」と連携した、統合セキュリティインフラとして設計されています。

- fTPMのアクティベーション:製造時に組み込まれた一意のデバイスアイデンティティとクレデンシャルに基づき、アセンブリ後に(工場・流通・フィールドのいずれかのタイミング)SEC-TPM Serviceによる真正性検証(アクティベーション)が行われます。このアクティベーションにはインターネット接続が必要です。

- 不正コピーの防止:一意性を担保したアクティベーションプロセスにより初めてセキュリティ機能が有効化されます。これにより未認可のデバイスクローニングを効果的に防止します。

- 一貫した管理:製造から運用、所有権移転、そして最終的な廃棄(EOL)に至るまで、デバイスの一意性を一貫して管理します。

この統合的なサービスの提供により、デバイスメーカーは機器の運用時の保護だけでなく、製造から廃棄までの一貫した一意性を担保する仕組みを導入可能です。

3. まとめ

SEC-TPMは、「ハードウェアドメインの分離(TrustZone)」「セキュアな実行環境(TEE)、実績ある標準仕様の導入(TPM2.0)」「管理インフラ(SEC-TPM Service)」を一体化した、ターンキー型のセキュリティインフラであり、設計者がセキュリティ設計に込めた意図を、製造・運用・廃棄に至るライフサイクル全体にわたって守り続けるための仕組みを提供します。

この連載の記事一覧

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計

連載第2回となる次回は、SEC-TPMの基盤となる隔離環境(TEE)に焦点を当て、ハードウェアレベルでの分離がどのようにセキュリティを実現するのかを解説します。

より詳しく技術や関連製品について知りたい方へ

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第4回 ライフサイクル管理とSEC-TPM Service

2026.04.23

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第3回 TCG TPM 2.0仕様への準拠

2026.04.20

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第2回 ハードウェアによるドメイン分離

2026.04.16

「機械指令➡機械規則」時代の製造業が直面する変化と対応ポイント

2026.03.03

連載|4ステップで実現するIoTデバイスセキュリティ 第5回 サードパーティコードの評価

2025.12.04

連載|4ステップで実現するIoTデバイスセキュリティ 第4回 セキュリティ向上のための自動化ソフトウェア開発ツール

2025.12.04

日本の製造業者に求められるグローバル対応 ―JC-STARと英国PSTI法の相互承認がもたらすセキュリティ強化のチャンス

2025.11.28

連載|4ステップで実現するIoTデバイスセキュリティ 第3回 脅威分析とアセスメント

2025.11.26

連載|4ステップで実現するIoTデバイスセキュリティ 第2回 セキュリティ・ファースト設計

2025.11.26

連載|4ステップで実現するIoTデバイスセキュリティ 第1回 IoTデバイスのセキュリティを向上させる4ステップとは

2025.11.19

物流と産業の安全性を守る:ファジングという選択肢

2025.08.05

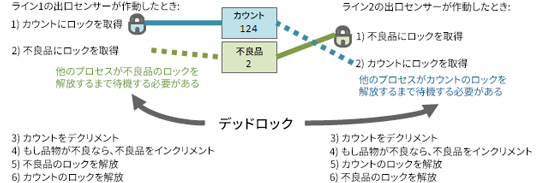

静的解析による並行性エラーの検出

2025.08.01

産業用ロボット安全規格の進化とセキュリティ:ISO 10218シリーズ改訂の本質を読み解く

2025.06.18

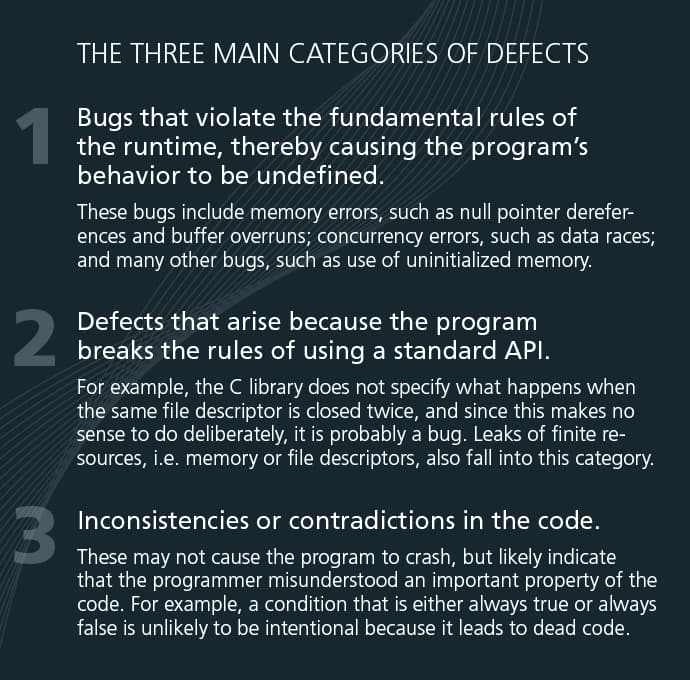

静的解析の活用で汚染データから組込みアプリケーションを保護

2025.05.28

RED-DAとは?2025年8月に何が義務化される?

2025.04.16

印刷環境のセキュリティ強化:複合機(MFP)の脆弱性とその対策

2025.02.03

各国のIoT製品セキュリティ確保のための取り組み:米国 ―U.S. Cyber Trust Mark―

2025.01.27

各国のIoT製品セキュリティ確保のための取り組み:シンガポール ―サイバーセキュリティラベリングスキーム(CLS)

2024.11.11

各国のIoT製品セキュリティ確保のための取り組み:欧州

2024.10.23

太陽光発電と蓄電池システムの脆弱性:安全なエネルギーのためのセキュリティ対策

2024.10.08

各国のIoT製品セキュリティ確保のための取り組み:日本

2024.10.03

もう待てない、サイバーレジリエンス法対策

2024.09.17

各国のIoT製品セキュリティ確保のための取り組み: 英国

2024.04.18

ソフトウェアテストの新常識:ファジング入門

2024.04.17

JIS T 81001-5-1に準拠した医療機器のセキュリティ対策

2023.12.19

サプライチェーン攻撃と脆弱性テスト

2023.12.14

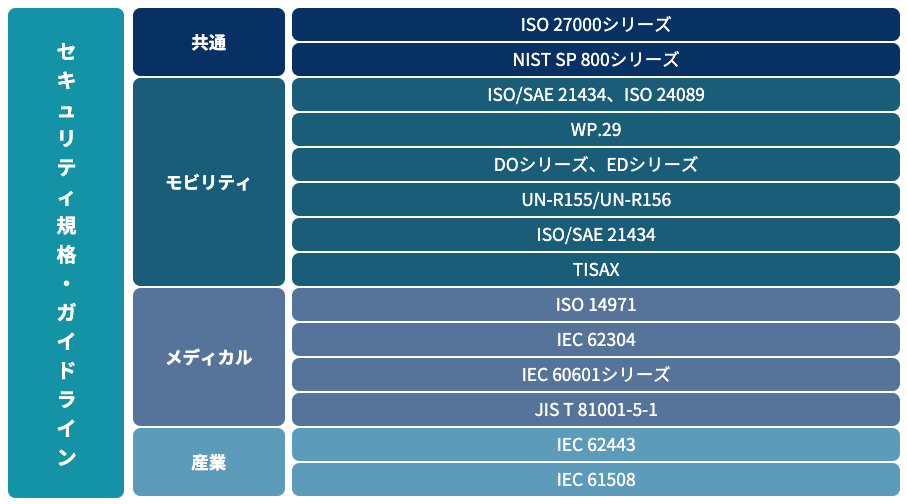

セキュリティ規格について

2023.09.01

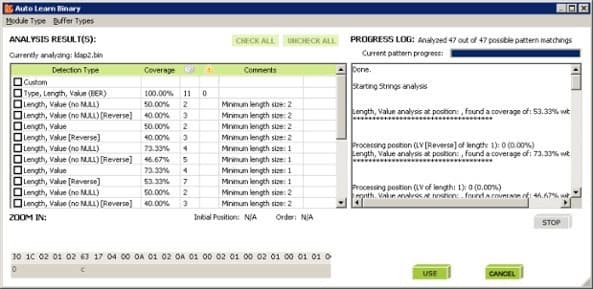

ファジングとは?

2023.09.01

脆弱性検証―何をどこまで実施すれば良い?

2023.09.01

HEMS機器の脆弱性検証

2023.07.14

ファジングの限界

2023.07.14