連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第4回 ライフサイクル管理とSEC-TPM Service

連載第1回で述べた3つの課題の最後が「ライフサイクル全体を網羅する運用設計の困難さ」です。セキュリティ対策の対象は、設計による技術実装だけでなく、製造・運用・廃棄といった人が介在するプロセスも考慮が必要です。デバイスの所有権移転や廃棄時に適切な管理がなされないと、情報漏洩や不正なデバイス複製のリスクが残ります。第4回の今回は、SEC-TPMがクラウドベースの「SEC-TPM Service」を通じて、デバイスのアクティベーションから廃棄までをどのように管理しているかを解説します。

この連載の記事一覧

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計

1. アクティベーションによるデバイス検証

SEC-TPM™は、製造時点ではセキュリティ機能が無効化されており、アクティベーションを経て初めて利用可能になります。このプロセスは出荷前または出荷後に実行されます。アクティベーションの流れは、以下の通りです。

- 初期化要求:デバイス上のアクティベーションアプリケーションがSEC-TPM Serviceに接続し、初期化要求を送信します。

- デバイス検証:SEC-TPM Serviceは、デバイス固有の識別子(チップシリアル番号など)を照合し、正規のデバイスであることを確認します。

- チャレンジ・レスポンス:SEC-TPM ServiceがTEE内のfTPMと通信し、TPM内部の鍵を使った認証を実行します。

- 有効化:デバイスが正しく応答すると、SEC-TPMが有効化されます。

このプロセスにより、デバイスの一意性を担保し、不正な複製を防止します。

2. 所有権管理

SEC-TPM Serviceは、デバイスの所有者(Owner)をデータベースで管理します。ここでいうOwnerとは、ブートコンポーネントなどのファームウェアを変更する権限を持つ主体(OEM、ODM、プラットフォームベンダーなど)と定義されます。なおOwnerはデバイスのライフサイクルを通じて変わることがあるものとされており、その際の所有権移転の手順は、以下の通りです。

- 移転要求:現在の所有者が、移転対象デバイスの識別情報を指定して要求します。

- 待機期間:移転要求から実行まで猶予期間が設けられます。意図しない要求が発生した場合、この期間内にOwnerがSecEdge社に連絡することで対処できます。

- デバイス側の処理:所有権移転時には、所有者がデバイス上でSEC-TPMを無効化し、鍵オブジェクトをはじめとする「永続ストレージ」を削除することが推奨されます。

- 再アクティベーション:所有権移転後、新しいオーナーはSEC-TPMを再アクティベーションすることで、デバイスを引き継いで利用可能になります。

3. デバイスの廃棄(End of Life)

デバイスの廃棄時には、再アクティベーションを防止するため、SEC-TPM Serviceが廃棄手続きをサポートします。廃棄の手順は以下の通りです。

- 廃棄要求:所有者が廃棄対象デバイスの識別情報を指定して要求します。

- 削除予定状態への変更:SEC-TPM Serviceは、データベース上のデバイスステータスを「削除予定」に変更します。

- 再活性化の防止:削除予定となったデバイスに対しては、以降のアクティベーション要求や所有権移転要求が拒否されます。

- 段階的な削除:所有者はデバイス側でSEC-TPMを無効化し、永続ストレージを削除します。一定期間後、サービス側のデータも完全に削除されます。

4. まとめ

連載第4回では、SEC-TPM Serviceがデバイスのアクティベーションから廃棄までのライフサイクルをどのように管理しているかを解説しました。クラウドベースの管理により、アクティベーション、所有権移転、廃棄といった運用フェーズのリスクを管理する仕組みを提供します。

この連載の記事一覧

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計

全4回の連載を通じて、SEC-TPMが提供する包括的なセキュリティソリューションを解説しました。SEC-TPMは、ハードウェア分離、TCG TPM2.0標準準拠、ライフサイクル管理、そして暗号アジリティを組み合わせた包括的なソリューションであり、デバイスメーカーは、SEC-TPMを活用することで、長期的にIoTデバイスのセキュリティを確保することができます。

より詳しく技術や関連製品について知りたい方へ

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第3回 TCG TPM 2.0仕様への準拠

2026.04.20

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第2回 ハードウェアによるドメイン分離

2026.04.16

連載|fTPMで考える、IoTデバイスを長く守るためのセキュリティ基盤設計 第1回 SEC-TPMとは何か

2026.04.13

「機械指令➡機械規則」時代の製造業が直面する変化と対応ポイント

2026.03.03

連載|4ステップで実現するIoTデバイスセキュリティ 第5回 サードパーティコードの評価

2025.12.04

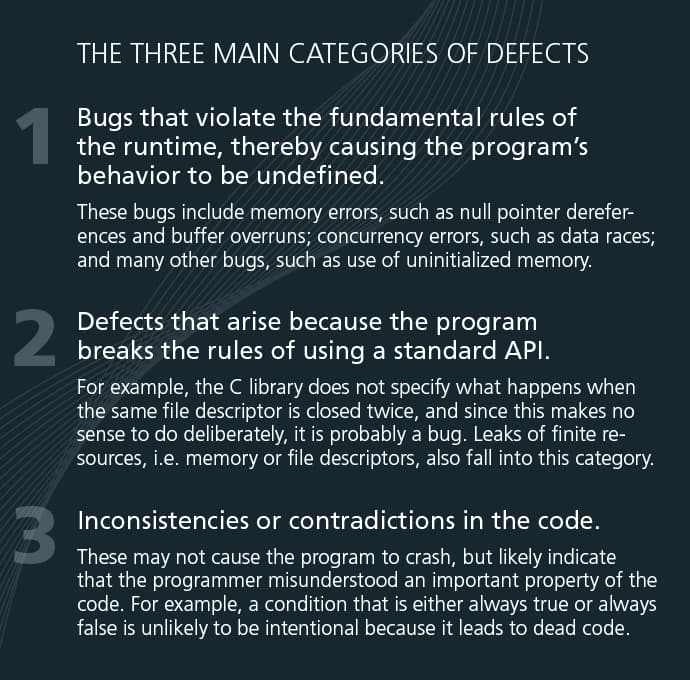

連載|4ステップで実現するIoTデバイスセキュリティ 第4回 セキュリティ向上のための自動化ソフトウェア開発ツール

2025.12.04

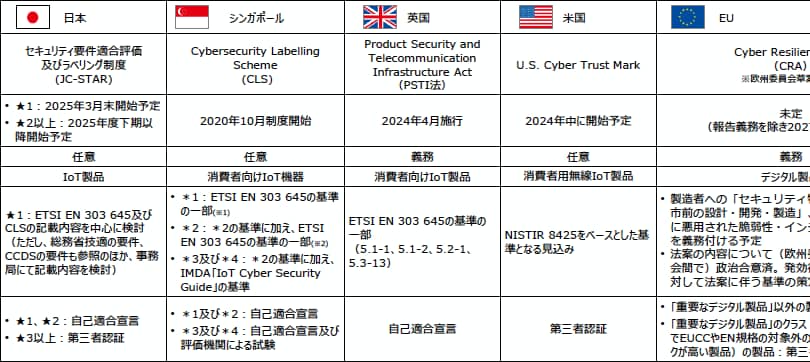

日本の製造業者に求められるグローバル対応 ―JC-STARと英国PSTI法の相互承認がもたらすセキュリティ強化のチャンス

2025.11.28

連載|4ステップで実現するIoTデバイスセキュリティ 第3回 脅威分析とアセスメント

2025.11.26

連載|4ステップで実現するIoTデバイスセキュリティ 第2回 セキュリティ・ファースト設計

2025.11.26

連載|4ステップで実現するIoTデバイスセキュリティ 第1回 IoTデバイスのセキュリティを向上させる4ステップとは

2025.11.19

物流と産業の安全性を守る:ファジングという選択肢

2025.08.05

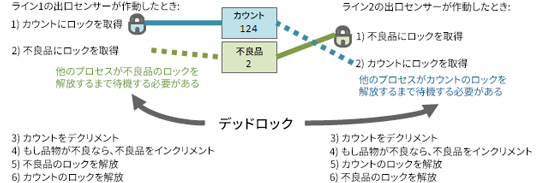

静的解析による並行性エラーの検出

2025.08.01

産業用ロボット安全規格の進化とセキュリティ:ISO 10218シリーズ改訂の本質を読み解く

2025.06.18

静的解析の活用で汚染データから組込みアプリケーションを保護

2025.05.28

RED-DAとは?2025年8月に何が義務化される?

2025.04.16

印刷環境のセキュリティ強化:複合機(MFP)の脆弱性とその対策

2025.02.03

各国のIoT製品セキュリティ確保のための取り組み:米国 ―U.S. Cyber Trust Mark―

2025.01.27

各国のIoT製品セキュリティ確保のための取り組み:シンガポール ―サイバーセキュリティラベリングスキーム(CLS)

2024.11.11

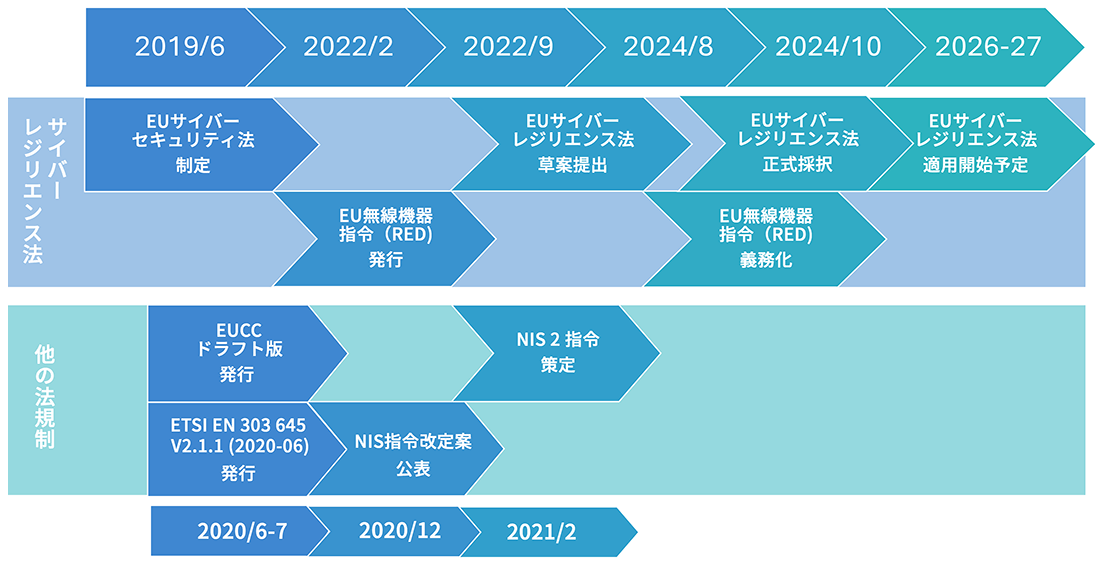

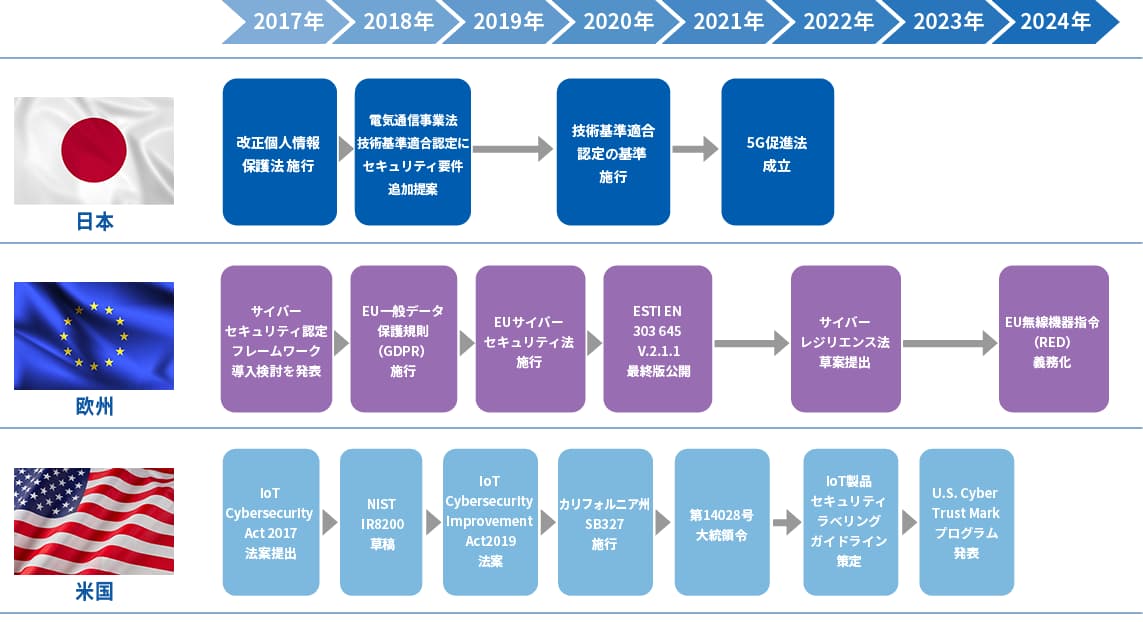

各国のIoT製品セキュリティ確保のための取り組み:欧州

2024.10.23

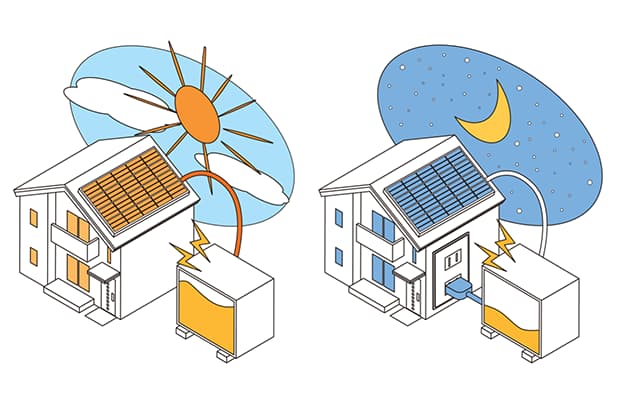

太陽光発電と蓄電池システムの脆弱性:安全なエネルギーのためのセキュリティ対策

2024.10.08

各国のIoT製品セキュリティ確保のための取り組み:日本

2024.10.03

もう待てない、サイバーレジリエンス法対策

2024.09.17

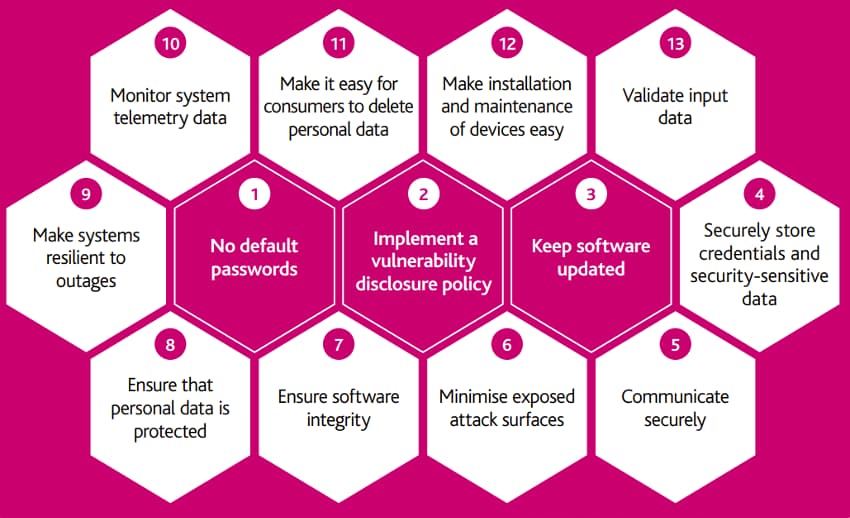

各国のIoT製品セキュリティ確保のための取り組み: 英国

2024.04.18

ソフトウェアテストの新常識:ファジング入門

2024.04.17

JIS T 81001-5-1に準拠した医療機器のセキュリティ対策

2023.12.19

サプライチェーン攻撃と脆弱性テスト

2023.12.14

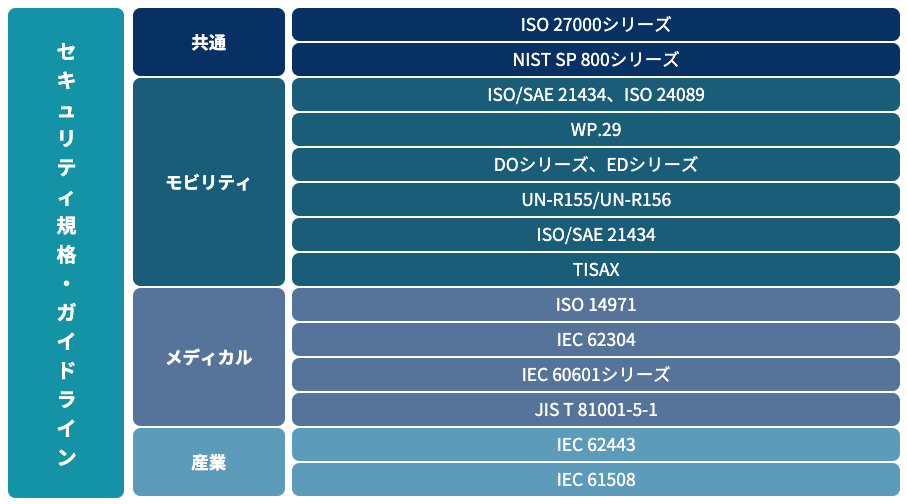

セキュリティ規格について

2023.09.01

ファジングとは?

2023.09.01

脆弱性検証―何をどこまで実施すれば良い?

2023.09.01

HEMS機器の脆弱性検証

2023.07.14

ファジングの限界

2023.07.14